Oda andmepüügi definitsioon | Mis on Spear andmepüügi?

Sisukord

Mille poolest Spear Phishing andmepüügist erineb?

Kuidas spear andmepüügirünnak töötab?

Igaüks peab jälgima andmepüügirünnakuid. Teatud inimeste kategooriad on tõenäolisemad rünnata kui teised. Suurem risk on inimestel, kellel on kõrgetasemelised töökohad sellistes valdkondades nagu tervishoid, rahandus, haridus või valitsus. Edukas andmepüügirünnak mõnele neist tööstusharudest võib põhjustada:

- Andmete rikkumine

- Suured lunarahad

- Riikliku julgeoleku ohud

- Maine kaotus

- Õiguslikud tagajärjed

Te ei saa vältida andmepüügimeilide saamist. Isegi kui kasutate e-posti filtrit, tulevad mõned andmepüügirünnakud läbi.

Parim viis sellega toime tulla on töötajate koolitamine, kuidas võltsitud e-kirju ära tunda.

Kuidas saate Spear andmepüügi rünnakuid ära hoida?

- Vältige sotsiaalmeediasse enda kohta liiga palju teabe avaldamist. See on küberkurjategija üks esimesi peatusi, et teie kohta teavet püüda.

- Veenduge, et teie kasutataval hostimisteenusel oleks meiliturvalisus ja rämpspostivastane kaitse. See on esimene kaitseliin küberkurjategijate vastu.

- Ärge klõpsake linkidel ega failimanustel enne, kui olete e-kirja allikas kindel.

- Olge ettevaatlik soovimatute meilide või kiireloomuliste taotlustega meilide suhtes. Proovige sellist taotlust mõne muu sidevahendi kaudu kontrollida. Helistage kahtlustatavale, helistage või rääkige näost näkku.

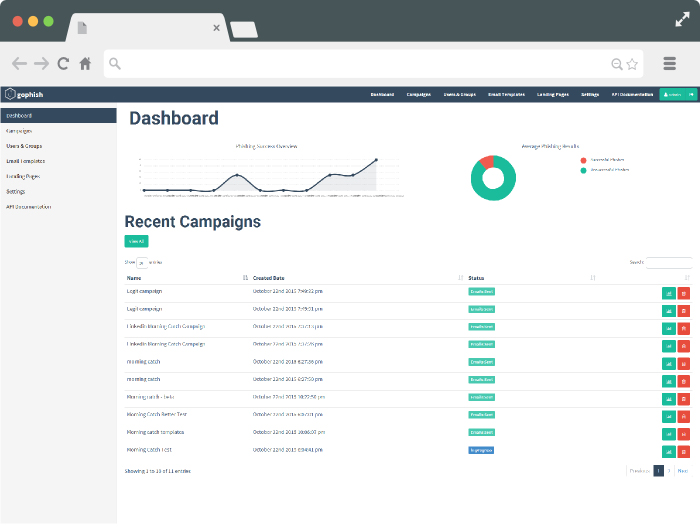

Odaandmepüügi simulatsioon on suurepärane tööriist, mis aitab töötajatel küberkurjategijate õngepüügitaktikatega kursis olla. See on interaktiivsete harjutuste sari, mille eesmärk on õpetada kasutajatele, kuidas tuvastada andmepüügimeile, et neid vältida või neist teavitada. Töötajatel, kes puutuvad kokku õngepüügi simulatsioonidega, on palju suurem võimalus andmepüügi rünnakut märgata ja asjakohaselt reageerida.

Kuidas oda andmepüügi simulatsioon töötab?

- Teatage töötajatele, et nad saavad "võltsitud" andmepüügimeili.

- Saatke neile artikkel, mis kirjeldab, kuidas andmepüügimeile eelnevalt tuvastada, et olla kindel, et neid teavitatakse enne testimist.

- Saatke "võlts" andmepüügimeil juhuslikul ajal selle kuu jooksul, mil andmepüügikoolitusest välja kuulutate.

- Mõõtke statistikat selle kohta, kui palju töötajaid andmepüügikatse alla langes, võrreldes sellega, kui palju töötajaid andmepüügikatse alla ei langenud või kes andmepüügikatsest teatasid.

- Jätkake koolitust, saates kord kuus näpunäiteid andmepüügiteadlikkuse kohta ja testides oma töökaaslasi.

>>>Lisateavet õige andmepüügisimulaatori leidmise kohta leiate SIIT.<<

Miks ma peaksin simuleerima andmepüügirünnakut?

Kui teie organisatsiooni tabavad väljaviskamisrünnakud, on edukate rünnakute statistika teile kainestav.

Andmepüügirünnakute keskmine õnnestumismäär on andmepüügimeilide puhul 50% klikimäär.

See on seda tüüpi vastutus, mida teie ettevõte ei soovi.

Kui tõstate teadlikkust andmepüügist oma töökohal, ei kaitse te ainult töötajaid või ettevõtet krediitkaardipettuste või identiteedivarguste eest.

Andmepüügisimulatsioon aitab teil ära hoida andmetega seotud rikkumisi, mis lähevad teie ettevõttele maksma miljoneid kohtuasju ja miljoneid klientide usaldust.

Kui soovite alustada Hailbytesi sertifitseeritud GoPhishi andmepüügiraamistiku tasuta prooviversiooni, saate meiega ühendust võtta siin lisateabe saamiseks või alustage AWS-i tasuta prooviperioodi juba täna.