Phishing meilid on suur turvaoht igas suuruses ettevõtetele. Tegelikult on need number üks viis, kuidas häkkerid saavad juurdepääsu ettevõtte võrkudele.

Seetõttu on töötajate jaoks nii oluline, et nad suudaksid andmepüügimeile neid nähes tuvastada.

Selles ajaveebipostituses arutame, kuidas saate GoPhishi andmepüügisimulatsioone kasutada, et õpetada oma töötajatele andmepüügirünnakuid ära tundma.

Anname ka mõned näpunäited selle kohta, kuidas saate vähendada ohtu, et teie ettevõte satub andmepüügirünnaku tõttu ohtu.

Mis on GoPhish?

Kui te Gophishiga tuttav ei ole, on see tööriist, mis võimaldab teil saata oma töötajatele simuleeritud andmepüügimeile.

See on suurepärane viis andmepüügimeilide tuvastamiseks ja nende teadmiste testimiseks sellel teemal.

Kuidas saate GoPhishi kasutada?

Samm 1. Käivitage GoPhish

Gophishi kasutamiseks on teil vaja Linuxi serverit, kuhu on installitud Golang ja GoPhish.

Saate seadistada oma GoPhishi serveri ning luua oma malle ja sihtlehti.

Kui soovite säästa aega ning pääseda juurde meie mallidele ja toele, saate luua konto ühes meie GoPhishi kasutavas serveris ja seejärel konfigureerida oma seaded.

Samm nr 2. Käivitage SMTP-server

Kui teil juba on SMTP-server, võite selle vahele jätta.

Kui teil pole SMTP-serverit, pange sisse!

Paljud suuremad pilveteenuste pakkujad ja e-posti teenusepakkujad muudavad meilide programmilise saatmise keerulisemaks.

Varem saite andmepüügi testimiseks kasutada selliseid teenuseid nagu Gmail, Outlook või Yahoo, kuid kuna need teenused keelavad POP3/IMAP-toe jaoks sellised valikud nagu „Luba vähem turvaline rakenduste juurdepääs”, siis need valikud vähenevad.

Mis on siis punane teamer või küberturvalisus konsultant teha?

Vastus on oma SMTP-serveri seadistamine SMTP-sõbralikus virtuaalse privaatserveri (VPS) hostis.

Olen koostanud siin juhendi suuremate SMTP-sõbralike VPS-i hostide kohta ja selle kohta, kuidas saate hõlpsasti seadistada oma turvalise tootmisvõimega SMTP-serveri, kasutades näiteks Poste.io ja Contabo: https://hailbytes.com/how -to-set-up-a-working-smtp-email-server-for-phish-testing/

Samm nr 3. Looge oma andmepüügi testimise simulatsioonid

Kui teil on töötav meiliserver, võite alustada simulatsioonide loomist.

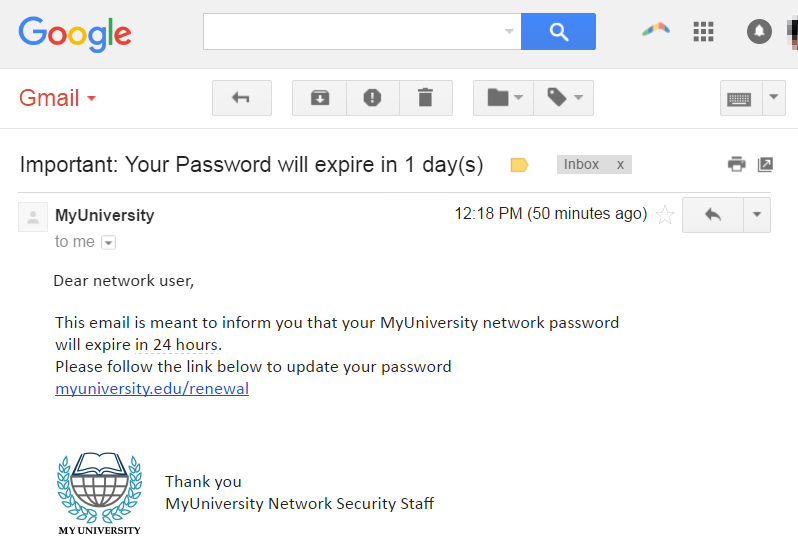

Simulatsioonide loomisel on oluline muuta need võimalikult realistlikuks. See tähendab tegelike ettevõtte logode ja kaubamärgi kasutamist, aga ka tegelikke töötajate nimesid.

Samuti peaksite proovima jäljendada andmepüügimeilide stiili, mida häkkerid praegu välja saadavad. Seda tehes saate pakkuda oma töötajatele parimat võimalikku koolitust.

Samm nr 4. Andmepüügi testimise simulatsioonide saatmine

Kui olete oma simulatsioonid loonud, saate need oma töötajatele saata.

Oluline on märkida, et te ei tohiks korraga saata liiga palju simulatsioone, kuna see võib neile üle jõu käia.

Samuti juhul, kui saadate rohkem kui 100 töötajat phish simulatsioone korraga testides, peaksite tarneprobleemide vältimiseks veenduma, et soojendate oma SMTP-serveri IP-aadressi.

Saate vaadata minu juhendit IP soojendamise kohta siit: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

Samuti peaksite andma töötajatele piisavalt aega simulatsiooni lõpuleviimiseks, et nad ei tunneks end kiirustatuna.

24–72 tundi on enamiku testimisolukordade jaoks sobiv aeg.

#5. Andke oma töötajatele ülevaade

Kui nad on simulatsiooni lõpetanud, saate neile anda ülevaate, mida nad hästi tegid ja mida nad saaksid parandada.

Töötajate teavitamine võib hõlmata kampaania üldiste tulemuste ülevaatamist, testis kasutatud andmepüügisimulatsiooni tuvastamise viiside käsitlemist ja saavutuste esiletõstmist, näiteks andmepüügisimulatsioonist teatanud kasutajad.

GoPhishi andmepüügisimulatsioone kasutades saate õpetada oma töötajatele andmepüügimeile kiiresti ja turvaliselt tuvastama.

See aitab vähendada ohtu, et teie ettevõte satub tõelise andmepüügirünnaku tõttu ohtu.

Kui te pole Gophishiga tuttav, soovitame teil seda vaadata. See on suurepärane tööriist, mis aitab teie ettevõttel andmepüügirünnakute eest kaitsta.

Siin saate käivitada GoPhishi kasutusvalmis versiooni AWS-is koos Hailbytesi toega.

Kui see blogipostitus oli teile kasulik, soovitame teil seda oma võrgustikuga jagada. Samuti kutsume teid üles jälgima meid sotsiaalmeedias, et saada rohkem näpunäiteid ja nõuandeid, kuidas veebis turvaliselt püsida. Täname lugemise eest!

Kas kasutate oma organisatsioonis GoPhishi andmepüügisimulatsioone?

Kas see blogipostitus aitas teil Gophishi kohta midagi uut teada saada? Andke meile allolevates kommentaarides teada.